HWMonitor 1.63 업데이트 과정에서 ‘HWiNFO_Monitor_Setup.exe’ 해킹

CPU-Z와 HWMonitor에서 악성코드 경고 사례가 이어지고 있다. 사용자가 공식 다운로드 링크를 눌렀는데도 정상 설치 파일이 아닌 변조된 실행 파일을 받았다고 말했고, 윈도우 디펜더 등 백신이 즉시 차단 경고를 띄웠다는 제보도 나왔다.

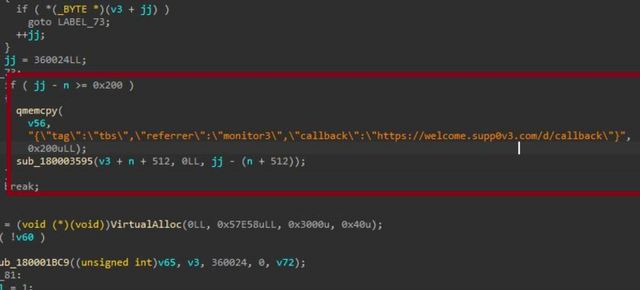

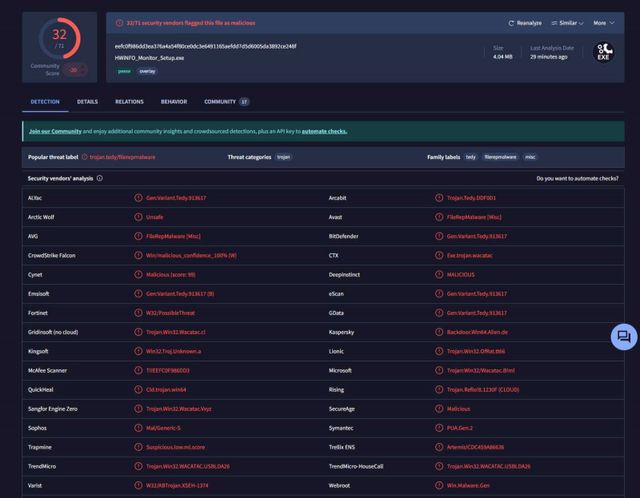

가장 많이 언급된 사례는 HWMonitor 업데이트다. 기존 1.42에서 1.63으로 올리려고 공식 페이지로 이동했는데, 내려받은 파일명이 보통의 ‘hwmonitor_1.xx’ 계열이 아니라 ‘HWiNFO_Monitor_Setup.exe’로 표시됐다는 것. 일부 사용자는 경고를 무시하고 실행했다가 러시아어 설치 프로그램을 마주하기도 했다. 바이러스 검사 결과 악성코드로 판정했다는 캡처 이미지도 등장했다.

보안 커뮤니티에서도 ‘오탐이 아니다’는 반응이. 다단계 트로이목마 형태로 배포됐고, 다운로드 경로가 오염된 정황이 확인됐다.

CPUID 측은 조사를 진행 중이라고 밝혔다. 핵심 실행 파일(서명된 본 바이너리)은 변조되지 않았고, 웹사이트 쪽의 보조 기능(사이드 API) 또는 연결 요소가 짧은 시간 동안 뚫렸다는 입장이다. 문제 구간은 약 6시간 수준이다.

Investigations are still ongoing, but it appears that a secondary feature (basically a side API) was compromised for approximately six hours… our signed original files were not compromised. - Samuel Demeulemeester

조사가 진행 중이며, 보조 기능(사이드 API)이 약 6시간가량 침해됐다. 서명된 원본 파일은 변조되지 않았다. - Samuel Demeulemeester

따라서 당분간은 업데이트를 멈추는 게 안전하다. HWMonitor와 CPU-Z는 새로 내려받지 말고, 이미 설치한 경우에도 프로그램이 안내하는 ‘업데이트 버튼’으로 재설치를 진행하지 않는 편이 낫다. 파일명이 다르게 표시되거나, 설치 과정에서 낯선 언어·추가 설치 요소가 나오면 즉시 중단한다.

이미 실행했다면 조치를 빠르게 한다. 설치를 취소했더라도 다운로드 파일은 삭제하고, 전체 검사(오프라인 검사 포함)를 한 번 더 돌린다. 의심스러운 프로세스·작업 스케줄러·시작프로그램 등록을 확인하고, 필요하면 비밀번호 변경과 세션 로그아웃까지 진행한다.